亚洲国家电网遭受ShadowPad恶意软件攻击 媒体

络脉 (RedFly) 攻击国家电网

关键要点

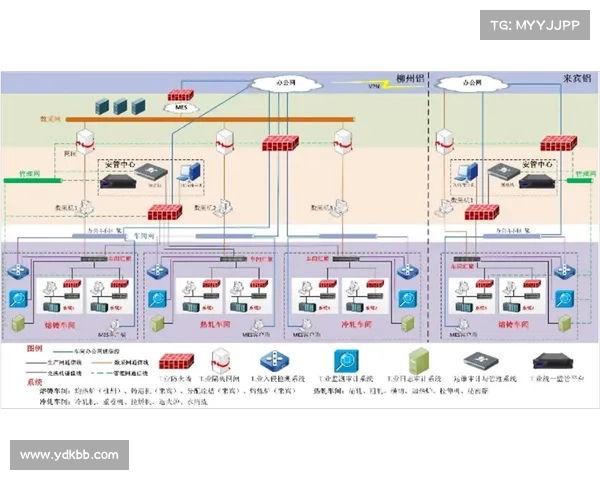

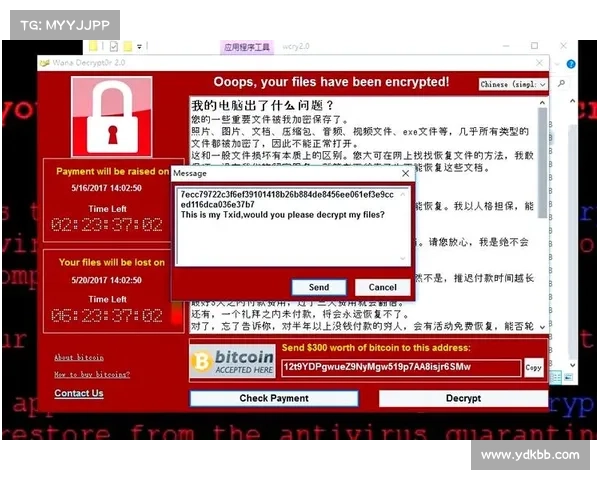

攻击目标:某亚洲国家的国家电网。恶意软件:使用了 ShadowPad 恶意软件又名 PoisonPlug。攻击时间:攻击持续六个月。攻击方式:从单台计算机的初步渗透开始,随后恶意软件不断扩展。相关操作:包括凭证盗取、计算机全面妥协,以及关键记录的提取。根据《黑客新闻》的报道,新威胁操作组络脉RedFly最近针对某亚洲国家的国家电网进行了攻击,使用了被称为ShadowPad 的恶意软件,这一过程使得窃取凭证和广泛的计算机妥协成为可能,这项攻击整整持续了六个月。

报告显示,电网的初步妥协始于2月23日,当时在一台单独的计算机上执行了 ShadowPad。随后在5月17日再次执行 ShadowPad,同时分发了具有任意 shellcode 执行能力的 Packerloader 工具。随后,络脉利用多个 PowerShell 命令获取存储设备数据,并在 LSASS 凭证被转储之前,删除了安全日志,从而实现了 Windows 注册表凭证的提取。

水母加速器app

水母加速器app在7月27日至8月3日期间,攻击者被发现实施了键盘记录器安装以及从 LSASS 和注册表中提取凭证的操作。研究人员指出,这次新的攻击使用的基础设施和工具与中国国家支持的威胁操作组 APT41又名 Winnti非常相似。

相关信息表格

日期操作内容2023年2月23日ShadowPad 在单台计算机上执行2023年5月17日ShadowPad 再次执行,分发 Packerloader 工具2023年7月27日 8月3日键盘记录器安装及凭证提取注意:ShadowPad 和 Packerloader 是复杂恶意软件的典型代表,具有多种攻击能力,针对国家关键基础设施。

如需了解更多信息,您可以查看以下链接:The Hacker News。